夜神模拟器 burp抓包 ADB 微信小程序

- 初始环境准备

- 应用连接

- 证书转换

- 设置夜神模拟器环境

- ADB配置

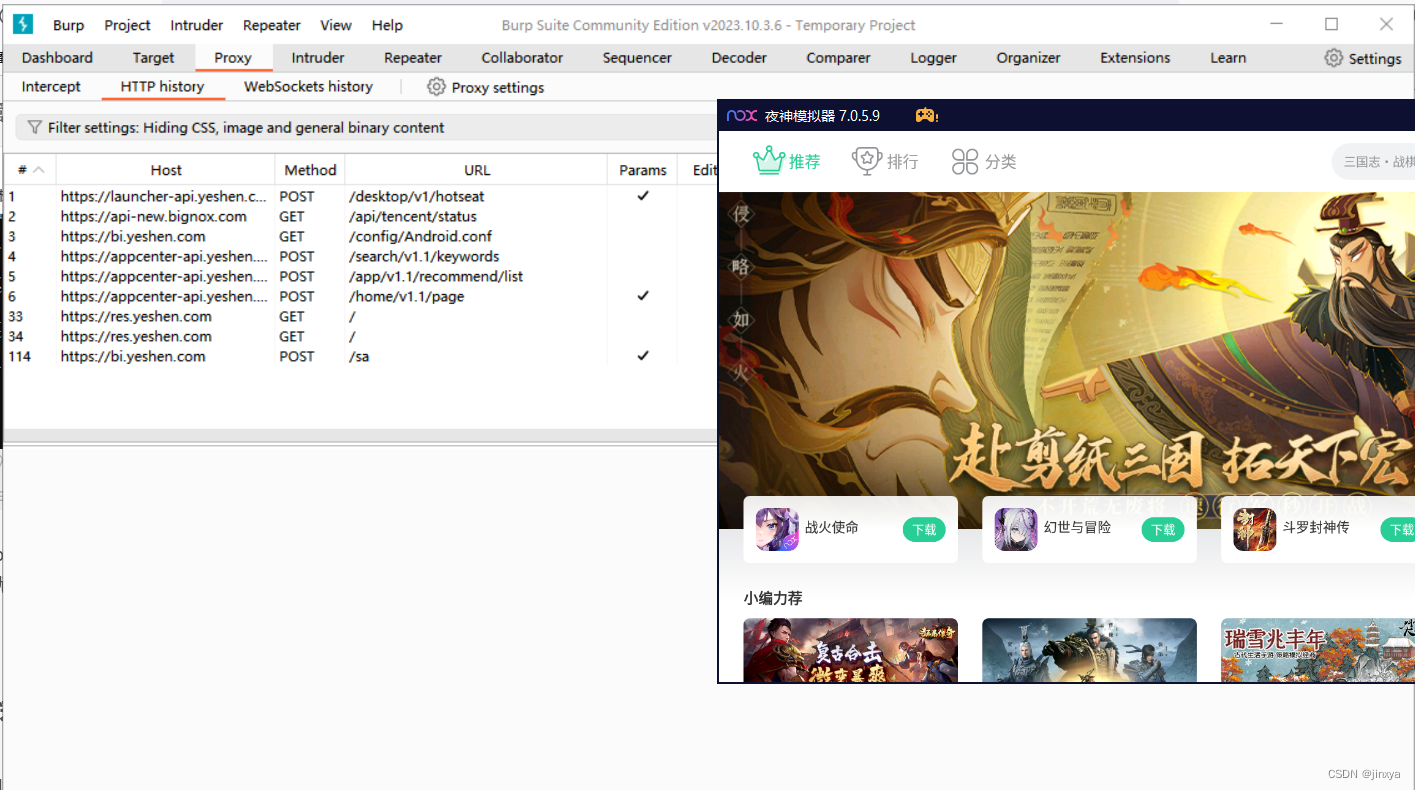

- 测试burp抓包

初始环境准备

既然想了解如何抓包,我想大多数是已经安装好 夜神模拟器 和 Burp 了,这里就不在赘述,直接开始操作。

openssl 的下载地址:Win64 OpenSSL v3.1.4.exe

burp 的下载地址 burp 2023

应用连接

- 先设置 Burp 的监听地址。

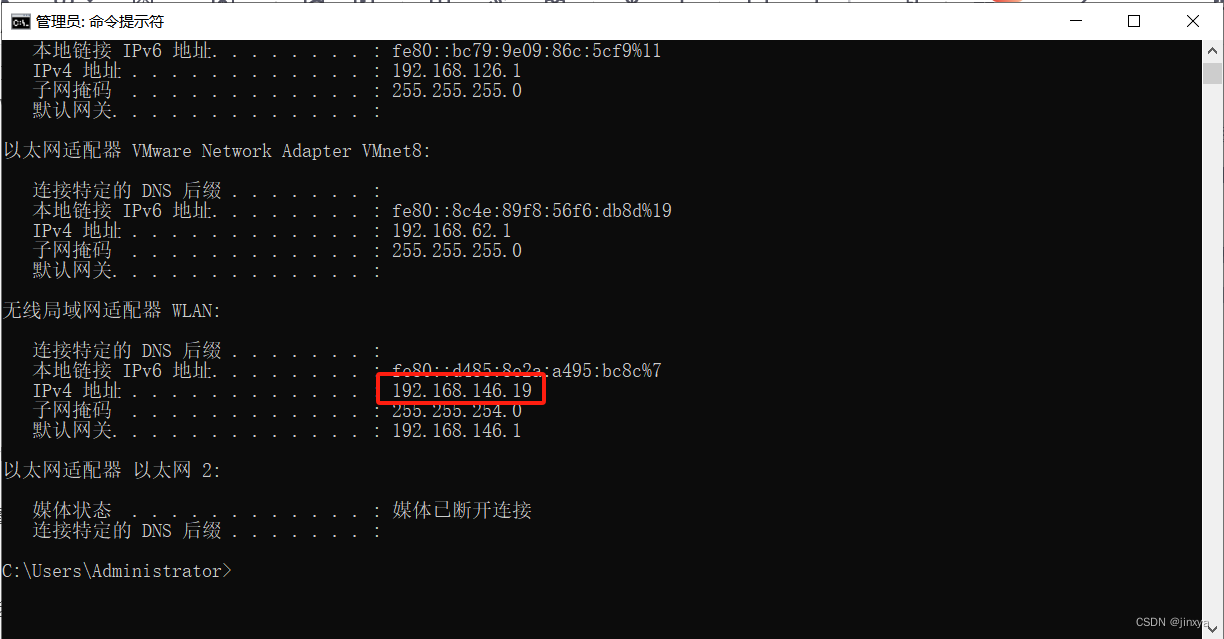

cmd进入终端,输入ipconfig,查看地址

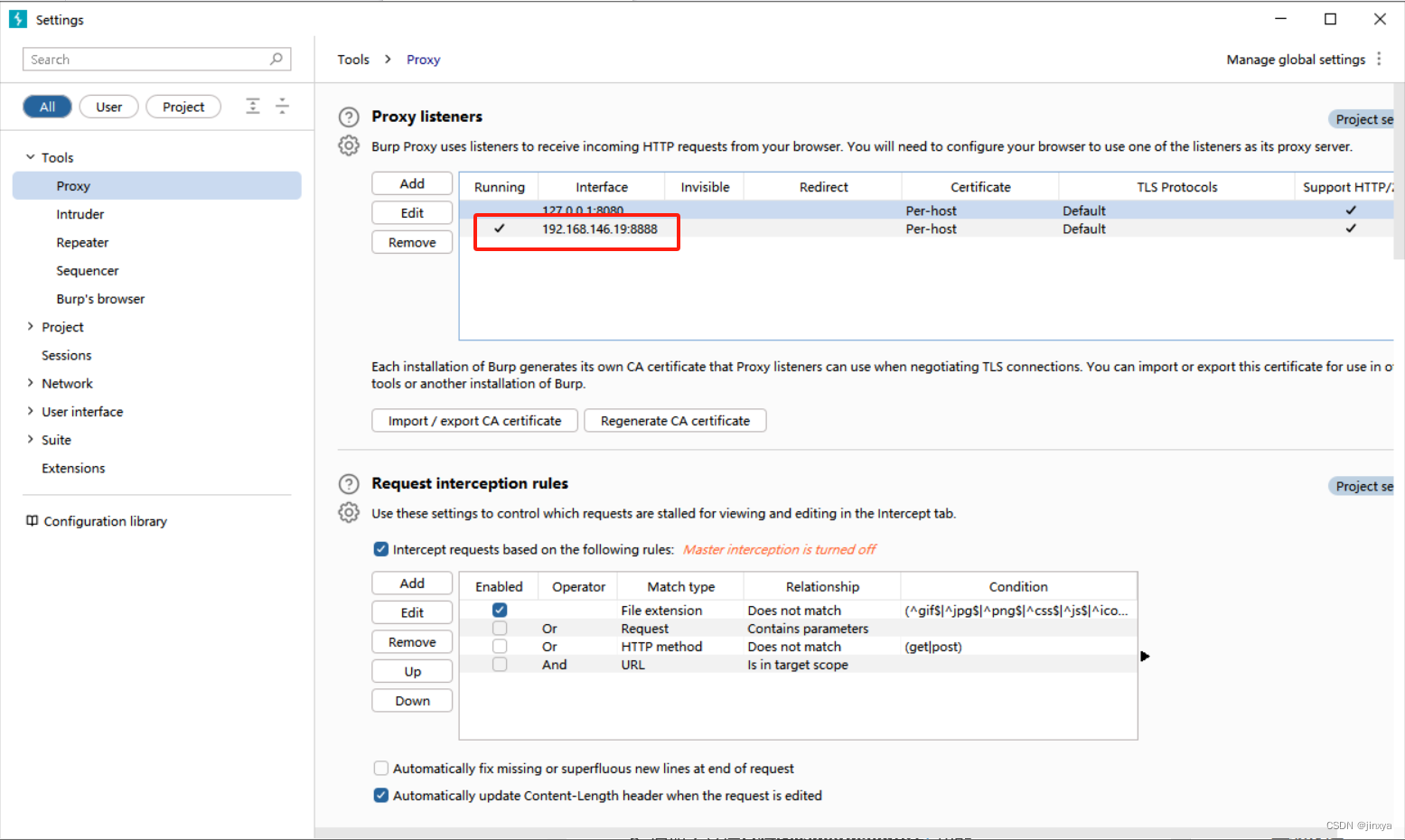

设置监听地址和端口。

设置监听地址和端口。

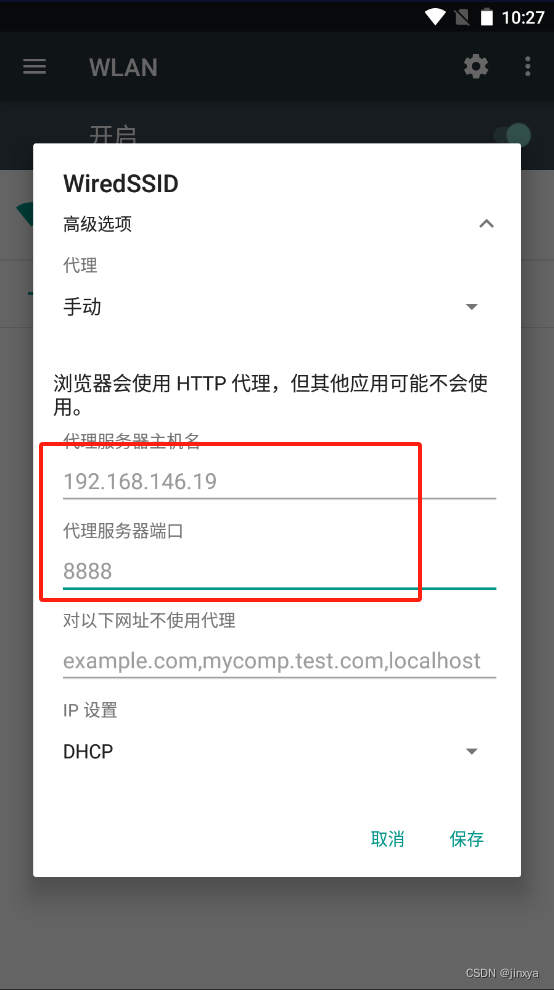

夜神模拟器打开WiFi设置代理地址。

夜神模拟器打开WiFi设置代理地址。

这样两个应用算是连起来了。

这样两个应用算是连起来了。

证书转换

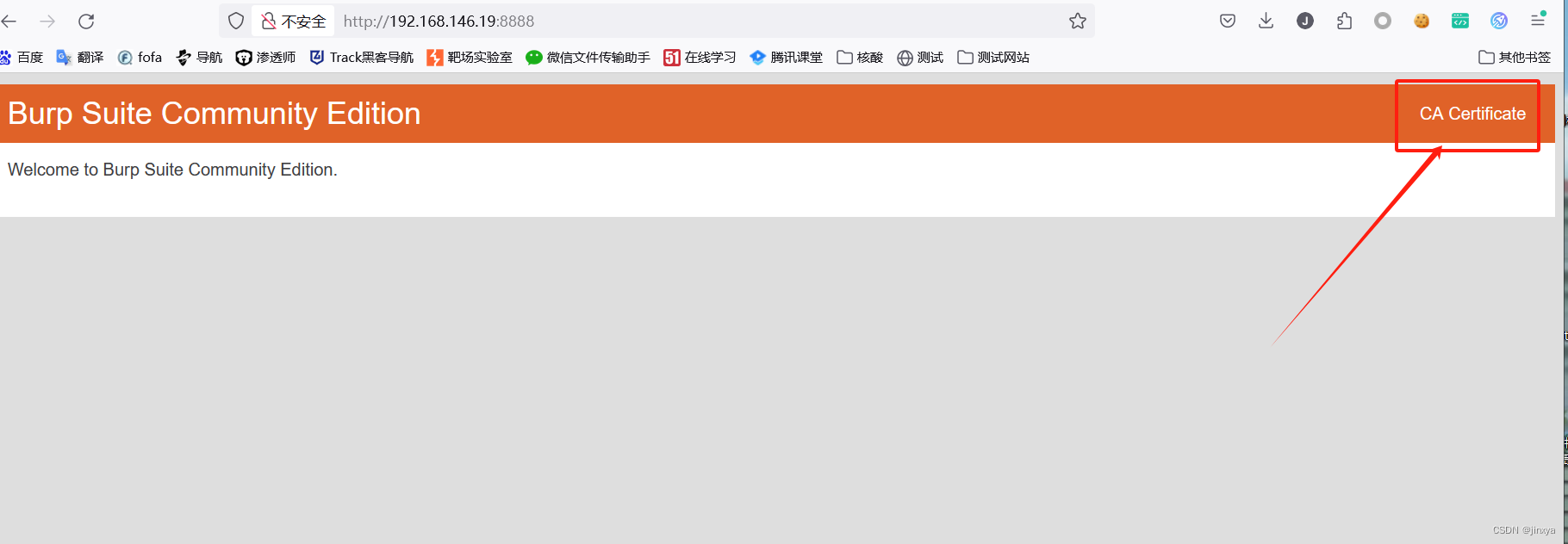

电脑访问,上面的监听地址,下载证书。

使用

使用Openssl 将下载的 .der 证书文件转换为 .pem 格式。

openssl x509 -inform der -in cacert.der -out cacert.pem这里的文件目录 需要填写自己的 别直接就复制粘贴 自己灵活变通一下。

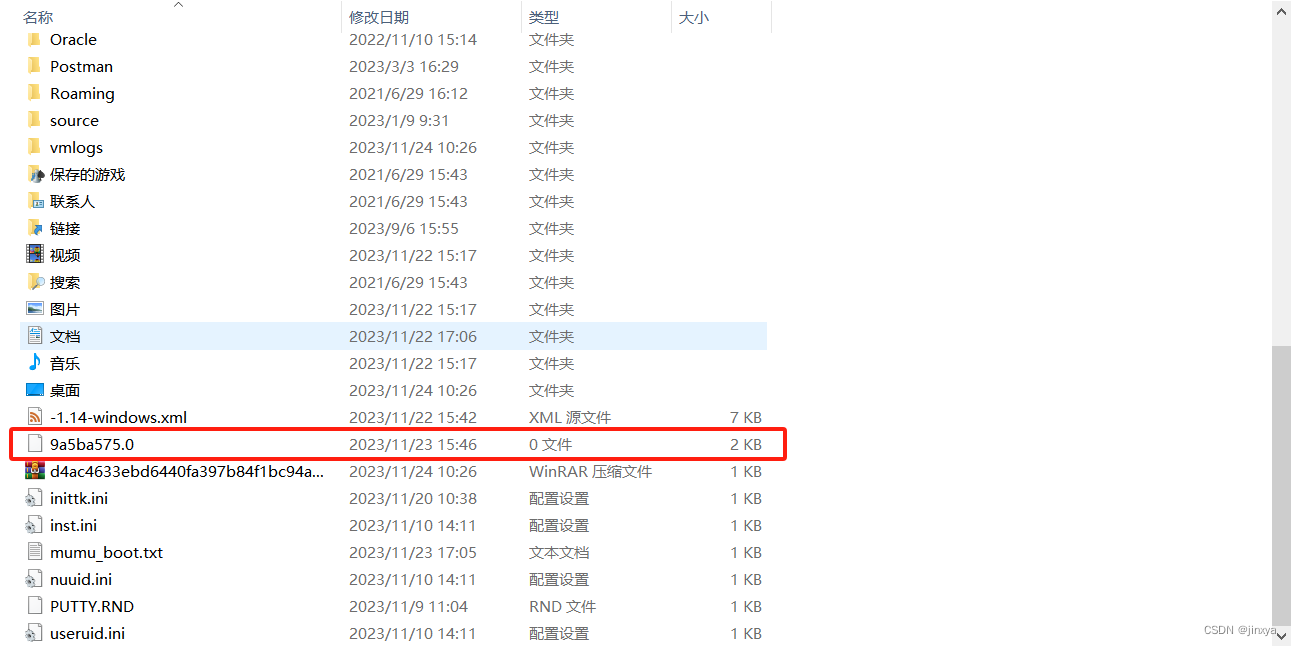

转换之后的.pem文件 一般在用户目录下,要不然用 Everything.exe 全局搜索。

将文件更名为 9a5ba575.0 这里就不是 .pem 格式的文件了,是将文件类型加名字,整体改为 9a5ba575.0。

设置夜神模拟器环境

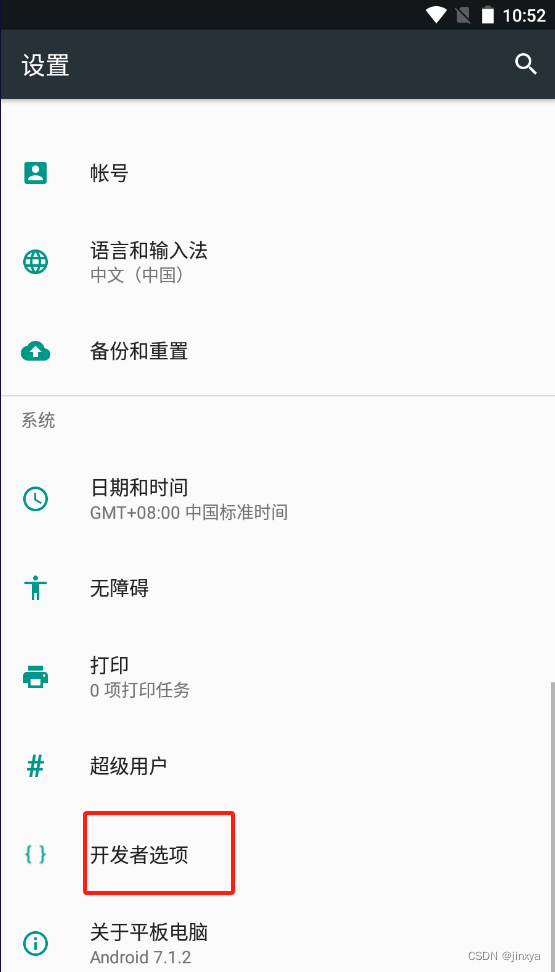

打开这里的USB调试 模拟器的环境就准备好了。

打开这里的USB调试 模拟器的环境就准备好了。

ADB配置

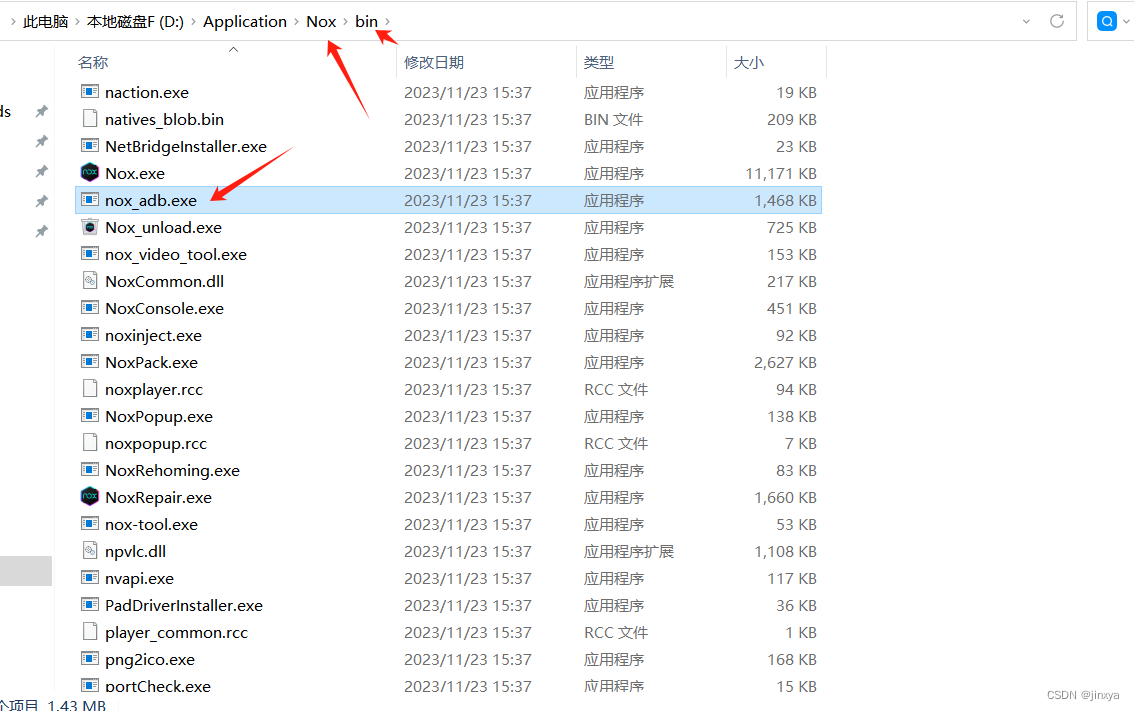

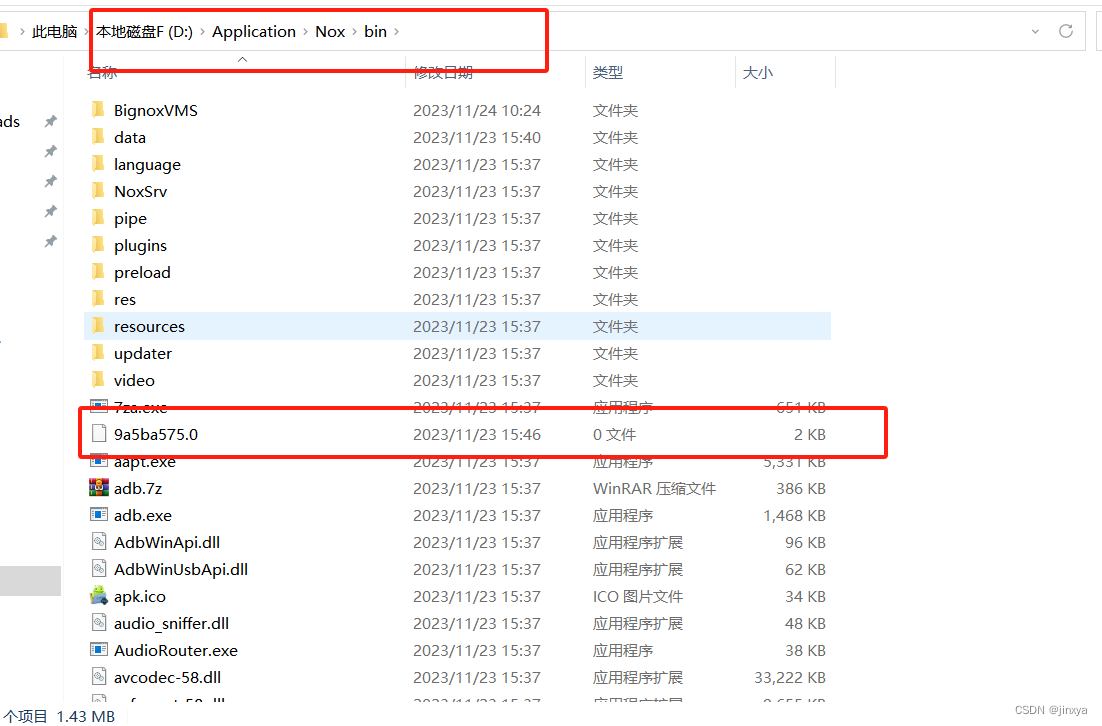

在夜神模拟器的安装目录下的bin目录下找到nox_adb.exe文件,不行就还是用Everything.exe找

将刚才重命名之后的证书文件也拖到这个目录来。

将刚才重命名之后的证书文件也拖到这个目录来。

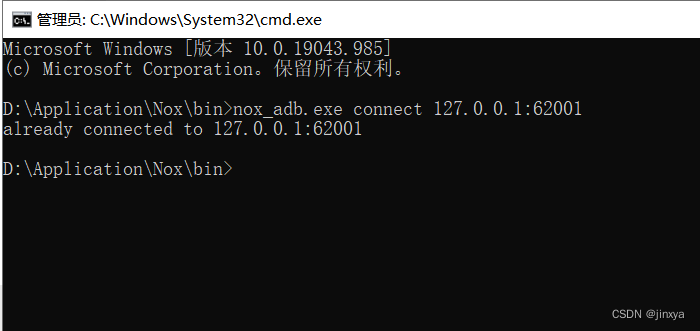

目录进入

目录进入CMD ,输入 nox_adb.exe connect 127.0.0.1:62001 连接ADB。

显示

显示 already connected to 127.0.0.1:62001 就可以,如果显示 “unable to connect to 127.0.0.1:62001: cannot connect to 127.0.0.1:62001: 由于目标计算机积极拒绝,无法连接。 (10061)” 这个应该就是端口错了,用命令 nox_adb devices 查看一下端口号,将上面的62001 改过去就好了。

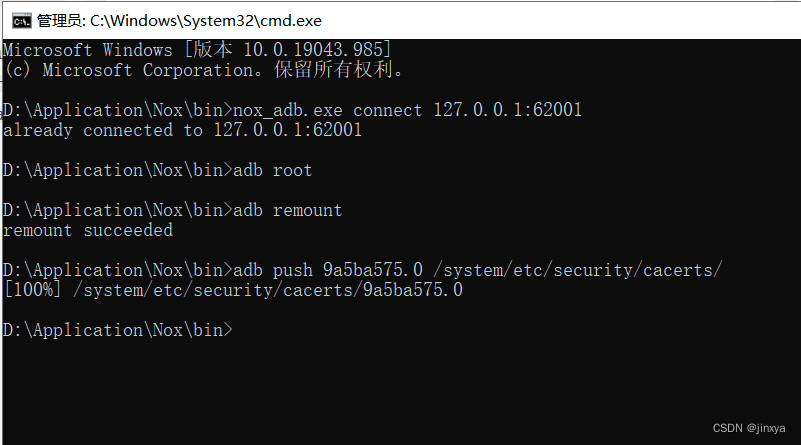

然后依次执行以下命令,即可。

adb root // 提升到root权限adb remount // 重新挂载system分区adb push 9a5ba575.0 /system/etc/security/cacerts/

测试burp抓包

现在 Burp 就可以抓夜神模拟器里面的所有流量了 。